TICS (48)

La información hoy en día es un activo importante para las empresas ya que permite potencializar procesos de negocio, generar competitividad y nuevas actividades productivas, destaca Salomón rico, miembro del Consejo del Conocimiento en ISACA, una asociación global de profesionales que promueven mejores prácticas en el uso de las Tecnologías de la Información (TI).

El especialista precisa que medir los beneficios que las TI pueden traer a una empresa es un proceso que sólo se logra si los datos generados y capturados por ella son precisos. Para lograr esa confianza, la organización que representa dispone de un manual llamado COBIT 5, que tiene una versión en español latinoamericano.

“COBIT 5 es la evolución de un producto que ISACA ha promovido por más de 18 años, prácticamente es un estándar para las organizaciones que buscan una mejor gestión y gobierno de las tecnologías de la información al interior de sus iniciativas”, asegura Salomón Rico.

Se trata, añade, de un manual que agrupa lo más destacado en mejores prácticas para las instituciones preocupadas por la manera en que se gestiona la información, tecnología y la seguridad.

En México, ISACA tiene presencia en Monterrey, Guadalajara, Mérida y Distrito Federal, donde, es posible tener apoyo de la división a nivel global que se especializa en la gobernabilidad de las TI.

“COBIT 5 es prácticamente aplicable a cualquier nivel de empresa, si se maneja información, puede alinearse a un estándar como este, que no implica una tecnología en sí, sino un modelo para administrar y gobernarla TI, independientemente de la infraestructura que tenga instalada una organización”.

SITUACIÓN REGIONAL

En América Latina. Comenta Rico, falta mucho por avanzar, pero se están realizando esfuerzos significativos, sobre todo en dependencias públicas, donde las leyes y organismos exigen estructuras sólidas.

“Hay un gran número de empresas que siguen estos modelos, ya que deben cumplir con iniciativas como la Ley de Protección de Datos en Posesión de Terceros, vigente en México. Creo que aún estamos en el inicio del camino pero, en la medida que aparezcan más leyes que protejan datos o información, más empresas se montarán a estos modelos”.

COBIT 5 está empezando con la certificación de profesioales con un curso y examen de conocimientos y se está evaluando la posibilidad de extender esa misma certificación a nivel corporativo.

Y es que los negocios buscan en este manual una orientación sobre cómo administrar y garantizar valor a partir de la creciente cantidad de información que deben manejar y las tecnologías cada vez más complejas a las que se enfrentan.

De esta manera, ofrece principios, prácticas, herramientas analíticas y modelos aceptados globalmente, para ayudar a los líderes de la empresa y de TI de América Latina a mazimizar el valor de tecnología de información de la empresa.

“COBIT 5 es una guía o manual (disponible en www.isaca.org/COBIT/Pages/COBIT-5.spanish .aspx) que te permite detectar qué actividades y procesos debes habilitar para llevar a cabo una buena administración de tecnología o un buen gobierno. Se ha convertido en el estándar de la industria para todos aquellos que buscan adoptar un marco de referencia que incluye guías de negocio simples, fáciles de usar y sensibles a todas las realidades de la empresa de la región”, finalizó Rico.

La iniciativa no promueve una tecnología sino un modelo de administración

Principios fundamentales

De acuerdo con Salomón Rico, estos son los principios que buscan las prácticas de COBIT5, asegurando o buscando asegurar la obtención de valor y confianza de la información en una empresa.

*Un buen gobierno de TI debe contribuir a satisfacer las necesidades de los responsables de la empresa, inversionistas, conejo de administración y agentes externos.

*Protección integral de la información, ya que los datos no sólo están en el campo de las TI, sino en todas las áreas.

*Funge como un solo marco integrado, sin la necesidad de seguir diferentes modelos.

*Habilitar un enfoque holístico, implementando o adoptando las mejores prácticas independientemente de los servicios de TI utilizados, como las tecnologías emerentes en la nube.

*Establecer una clara separación entre las áreas de gobierno y administración de TI. La primera, es una actividad que debe ser realizada por el consejo directivo, dueños, accionistas; la segunda es llevada a cabo por director o gerente de Tecnología.

FUENTE: El UNIVERSAL

FECHA: 25 de Marzo del 2013

La Escuela Bancaria Comercial, una de las instituciones educativas más antiguas del país, ahora forma parte del programa educativo “Oracle Academy” en la versión Enterprise Business Applications, el cual beneficiará a más de 5 mil estudiantes y convertirá a la universidad en la primera a nivel nacional con la mayor cantidad de alumnos favorecidos.

FUENTE: El UNIVERSAL

FECHA: 25 de Marzo del 2013

Recibir una llamada en el teléfono fijo de la oficina, transferirla hacia alguno de tus dispositivos móviles y continuarla mientras te diriges hacia una junta en otro sitio de la ciudad es el ejemplo más claro de lo que engloba el concepto de comunicación unificada, donde intervienen las redes corporativas y redes corporativas y redes públicas de telefonía o de datos.

“Este ejemplo, desde hace varios años, se puede realizar tecleando una serie de dígitos en los teléfonos fijos con tecnología analógica o simplemente cortabas la comunicación en la oficina para volver a marcar hacia el teléfono celular, pero ahora es posible con sólo un gesto [movimiento] de los dedos”, comenta Rafael Fernández Corro, gerente ShoreTel para América Latina.

Y es que esta empresa, extiende el concepto de comunicaciones inificadas hacia los dispositivos móviles con sistemas operativos iOS, Android, Symbian o BlackBerry, con dos nuevas herramientas Mobility 6 y Conferencia.

Estas soluciones pueden reemplazar la contratación de planes para los dispositivos móviles de los empleados, ya que toda la gestión es realizada por el conmutador de la compañía utilizando redes Wi-Fi y los canales de voz de la red de telefonía celular, sin cargar un solo peso a los dispositivos móviles.

De acuerdo con Guillermo Canchola, ingeniero de Ventas de la mencionada compañía, el principal costo que se está ´atacando´ son las llamadas de roaming; cuando el usuario se encuentra en la calle, “tenemos caso de éxito donde el retorno de inversión se logró en un día”. En un escenario donde el dispositivo móvil tiene la cobertura de una red de datos como Wi-Fi, los costos se reducen a cero, explicó.

Las aplicaciones cliente de Mobility 6 y Conferencia de ShoreTel son de descarga gratuita. Las funciones de voz están disponibles para clientes de ShoreTel en la nube y basadas en IP SIP PBX de sistemas de Avaya y Csico.

“En la red empresarial la comunicación es totalmente gratuita, ya que todo el tráfico es en la infraestructura instalada y, al momento de salir a la red móvil, el conmutador es el encargado de gestionar todo lo necesario para dar continuidad a la comunicación, haciendo los cambios entre reder de datos y telefonía celular”.

FUENTE: El UNIVERSAL

FECHA: 25 de Marzo del 2013

La experiencia de los visitantes al Museo Soumaya cambió gracias a la tecnología NFC (Near Field Communication), pues ahora tienen la opción de ver videos e información adicional a las obras de arte ahí exhibidas con sólo acercar el Smartphone a las fichas de las obras.

“El Museo Soumaya estaba preocupado por modernizar la forma en que la gente se acerca al arte y NFC era una manera sencilla, casi intuitiva”, afirmó Miguel Sánchez, gerente de Ventas de Soluciones de Servicios Financieros Móviles y NFC en Giesecke y Devrient México (G&D México).

La plataforma Tapp2Go es la que está funcionando en Soumaya con tarjetas de proximidad con información precargada, en este caso videos que únicamente pueden ser leídas por smartphones Android y BlackBerry que incluyan la tecnología de proximidad.

Por esa razón en el recinto de arte hay teléfonos móviles a préstamo, los cuales solo hay que acercar a la ficha, pues funcionan sin necesidad de abrir aplicaciones o escanear códigos.

“(Es” para que la gente se acerque a la tecnología. Sin embargo los usuarios que cuenten con un teléfono con NFC lo pueden usar”, explicó el directivo de G&D.

Sánchez aclaró que quienes deseen llevar su celular, deberán instalar la app Tapp2Go en el Smartphone, pero no hay que abrirla para ver el contenido multimedia adicional de cada obra.

HABRÁ MÁS SERVICIOS

El caso del Museo Soumaya es sólo el inicio de la expansión de NFC en México, afirmó Sánchez.

Actualmente, reveló, trabajan con Telcel para incluirla en diversos de publicidad. De forma muy similar a como ocurre en el museo, la gente podrá usar sus teléfonos al acercarlos a carteles publicitarios para obtener información de productos y servicios en paradas de autobuses, centros comerciales y otros lugares.

“Ahorita la intención es que la plataforma evolucione hacia cupones, programas de lealtad y pagos, pero éstos últimos tardarán más tiempo en llegar, ya que son aplicaciones sensibles que requieren de seguridad por el manejo de información confidencial de los usuarios”, afirmó Miguel Sánchez.

El directivo explicó que la idea es que Telcel distribuya una SIM especial que almacenará la información en el caso de los pagos móviles, pero debe ser usada en un dispositivo con NFC incluido de fábrica. La gente usará sus teléfonos como tarjetas de crédito virtuales como el chip, dijo.

El transporte público podrá ser uno de los servicios que adopte NFC, ya que en lugar de comprar una tarjeta, como es el caso del Metrobús y el Metro, el teléfono dará el acceso, sin necesidad de cambiar las terminales que actualmente existen.

FUENTE: Interfase-REFORMA

FECHA: 25 de Marzo del 2013

El Consejo Universitario de la UACM pidió al Secretario de Gobierno del GDF, Héctor Serrano, y a los asambleístas Manuel Granados y Eduardo Santillán, no violar la autonomía de la Universidad.

“Le pedimos que dejen de interferir en nuestra autonomía pretendiendo proponer soluciones políticas, que se apeguen a sus atribuciones; que les quede claro que no existen dos consejos, por la normatividad de la universidad”, aseguró Carlos Arriaga, secretario técnico del tercer Consejo Universitario.

FUERA OROZCO

Sobre el proceso iniciado por el grupo de consejeros opositores para “revocar a las autoridades de la Universidad”, dijo que es ilegal porque ellos no forman parte del Consejo para realizar acciones de ese tipo.

Arriaga reiteró que la solución al conflicto debe darse mediante el diálogo y no con la revocación de mandato de Esther Orozco.

ESTHER OROZCO

* Originaria de Chihuahua.

*Licenciatura en Química-Bachillerato-Parasitóloga con maestría y doctorado en el departamento de Biología Celular del CINVESTAV-IPN.

*Integrante de la Academia Mexicana de Ciencias.

*Candidata del PRD al gobierno de Chihuahua en 1998.

*Fundadora y ex directora del Instituto de Ciencia y Tecnología del DF con Marcelo Ebrad.

*Rectora de la UACM desde mayo de 2010.

Casi la mitad de las mujeres en Estados Unidos e Inglaterra prefiere despertar con sus tabletas que con sus parejas tras un encuentro amoroso.

De hecho, 93% de los estadounidenses utiliza un dispositivo móvil en su cama y 2 de cada 10 dañaron sus tabletas o teléfonos inteligentes por tenerlas allí mientras sostenían relaciones sexuales.

Además, 74% de las personas sometidas a este estudio utiliza sus tabletas electrónicas inmediatamente después de haber intimado con sus parejas.

FUENTE: MÁS POR MÁS

FECHA: 18 de Febrero del 2013

PUBLISHED BY NORBERTO GAONA VÁSQUEZ ON AUGUST 8, 2013. POSTED IN DESTACADO, MEDIOS SOCIALES, NEWS, REDES SOCIALES, TIPS

El tema de las redes sociales está teniendo un gran auge en las empresas para mejorar la atención y comunicación con el cliente. Una de las grandes preocupaciones de los negocios hoy día es tener la habilidad de llevar los contactos de social media hacia recursos apropiados y manejarlos de una forma eficiente y efectiva. Esto contempla todo lo que involucra manejar la fuerza laboral que administra los contactos de multimedia y redes sociales, la planificación a nivel operacional del contact center y la extracción de inteligencia del negocio, que ayuda al cliente a determinar hacia dónde debe de ir.

En los últimos años, el contacto por voz ha ido disminuyendo alrededor de 10% por año, mientras que el de las redes sociales hacia las organizaciones ha ido en aumento en un nivel muy parecido.

Otra tendencia muy importante es que nuestra generación está usando tecnología como tablets y teléfonos inteligentes para establecer contacto con sus proveedores. Con este auge, las empresas deben estar a la vanguardia de lo que buscan sus clientes y de cómo atenderlos de forma efectiva y eficiente.

¿Qué tan preparados están hoy los contact centers de las empresas para responder a este fenómeno en la red? Se está viviendo una evolución muy acelerada. Nuestra generación no es muy tolerante a los malos servicios y se inclina por entidades que les facilitan el contacto y la obtención de un servicio rápido y una grata experiencia, ya sea por red social, Internet o voz. Estar preparado para manejar este tipo de contactos va a habilitar a las organizaciones a estar mejor preparadas para manejar el flujo por venir de parte de sus clientes.

Una herramienta eficaz en este segmento permite que si no hay una persona capacitada en el momento que llega un contacto de red social, encauzarlo al agente adecuado una vez que se encuentra disponible. Este tipo de servicios facilita que la gente pueda continuar con su estilo de vida móvil, mientras se atiende su necesidad.

Estamos a bordo de un tren donde las organizaciones se están incorporando rápidamente a las redes sociales, dentro de sus ofrecimientos y servicios al cliente. Se han dado cuenta que este tema ha crecido a un paso más rápido de lo que se esperaba.

De esta manera, no creo que el contacto a través de redes sociales sea una moda pasajera como algunos piensan, sino una evolución en la comunicación. Hace cinco años no sabíamos que las redes sociales iban a tener un boom tan grande, o que nuestras vidas iban a ser regidas por el iPhone y el iPad. Lo que sí sabemos es que estamos viviendo una época en donde las organizaciones deben tener la agilidad para adaptarse al cambio y a lo que está viniendo de forma rápida, y mantener en un estado competitivo en sus respectivas industrias.

Si bien el contacto por voz no se va a acabar, estimamos que en unos cuantos años el contacto por red social posiblemente va a tener un porcentaje mayor al de la voz, pues con la llegada de aparatos como el iPad y los smartphones, mucha gente que es móvil quiere resolver los problemas técnicos o hasta comprar directamente desde su dispositivo. Así es crucial que las organizaciones manejen este tipo de transacciones y de contacto con sus clientes.

- Dennis Müllert

Dennis Müllert es gerente de Nuevos Negocios de Contact Center, Avaya Américas

Fuente: http://cio.com.mx/redes-sociales-moda-pasajera-o-camino-a-la-evolucion/

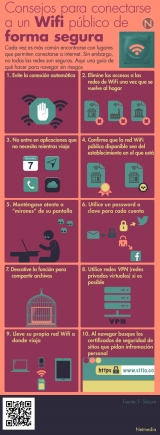

Consejos para conectarse a un Wifi público de forma segura (infografía)

Written by HDTICSTe robaron el celular y estás al borde de un colapso nervioso porque recordaste que aún tienes el mensaje de texto SMS que le enviaste a tu mamá con tu número de tarjeta, el screenshot del jefe con el proyecto secreto del trabajo, el mensaje con la clave del correo de tu oficina y hasta las sensuales fotografías que te mandó tu novia por Whatsapp. Sin darte cuenta, almacenaste información delicada en todas tus aplicaciones de mensajería sin protección alguna.

Es por eso que algunos desarrolladores han creado aplicaciones de mensajería cono Tigertext, Snapchat, Wickr, Poke, Text Fortress y Gryphn.

Su peculiaridad que destruyen los mensajes luego de ser leídos, los cifran para que nadie los pueda leer, ponen fecha de caducidad a tus fotos y evitan que hagas captura de pantalla para guardarlas.

Cada vez que los usuarios utilizan los servicios comunes de mensajes exponen su información a cualquiera, de ahí la necesidad de crearlos, explicó Robert Statisca, cofundador y jefe de tecnología de Wickr. Incluso, dijo, si alguien interceptara esos mensajes en el camino, podría leerlos sin problemas.

HAMBRE DE PRIVACIDAD

De acuerdo con Brad Brooks, CEO de Tigertext, el mercado de los mensajes seguros ha crecido enormemente debido a que la privacidad era un derecho respetado y muy deseado por los usuarios. Como prueba de ello, Tigertext cuenta actualmente con 2.5 millones de usuarios en su aplicación para consumidores y 200 compañías que aprovechan su edición empresarial.

“Es un mercado que continúa aumentando, Agregamos entre 5 y 10 empresas mensualmente y el volumen de mensajes es de ocho cifras al mes. Esperamos que en los próximos meses aumente a 9 cifras”, aseguró Brooks.

Además de Tigertext, existen otras aplicaciones populares en el mercado. Snapcht, por ejemplo, alcanzó el billón de mensajes en octubre de 2012 y publica actualmente más de 50 millones de fotografías diariamente.

Tal ha sido el interés por estas apps, que Mark Zuckerberg, CEO de Facebook, decidió entrarle y ordenó a su equipo desarrollar una aplicación similar a Snapchat llamada Poke, la cual alcanzó el primer lugar en la App Store el día de su lanzamiento.

NO SÓLO PARA SEXTING

Pese a que mandar mensajes eróticos o con contenido sexual (práctica conocida como sexting) podría ser la función principal de estos servicios para muchos usuarios, en realidad, tienen otras ventajas. Según Navroop Mitter, CEO de Gryphn, sirven para enviar documentos importantes, tener conversaciones privadas y compartir datos personales.

Lo mejor es que todas estas apps están disponibles para múltiples sistemas móviles y son gratuitos, por lo que podrás probarlos todos y elegir el que se adapte mejor a tus necesidades de mensajero.

¿En qué usan los mexicanos su Smartphone?

43% Escuchar música

47% Tomar fotografías

52% Como despertadores

64% Enviar mensajes de texto

81% Hablar por teléfono

Fuente: IAB

¿Qué hacen en internet móvil los mexicanos?

54% Ve videos

72% Entra a las redes sociales

72% Entra a motores de búsqueda

73% Lee correos

Fuente: GOOGLE

POKE

Los mensajes, toques y fotos que envíes con esta app tendrán fecha de caducidad de 1, 3, 5 o 10 segundos. Pide a tus contactos de Facebook que la instalen y comunícate con ellos de forma inmediata y privada.

LO BUENO: Integra directamente tus contactos de Facebook para que les envíes una invitación y te dice quiénes de tus amigos ya la tienen.

LO MALO: No bloquea capturas de pantalla y, aunque sí te avisa si tu contacto realizó una, solo puedes rogarle que la borre, pues tú no podrás hacerlo.

Gratis, solo está en iOS

WICKR

Esta app cifra los mensajes de texto, fotos, video y voz con hasta cuatro algoritmos de cifrado. Elige quién puede leer los mensajes, desde qué dispositivo, por cuánto tiempo y si los enviarás de forma anónima.

LO BUENO: La app tiene cifrado militar y tiene una función para borrar los rastros digitales de mensajes borrados en tu dispositivo. Bloquea la captura de pantalla y permite borrar mensajes ya enviados.

LO MALO: Sólo puedes utilizarlo con alguien que también haya instalado la aplicación. Si se te olvida tu contraseña de acceso, estás perdido, la app no deja cambiarla.

Gratis, disponible para iOS, y próximamente para Android, BlackBerry y Windows Phone

TEXT FORTRESS

Con esta aplicación puedes enviar mensajes secretos por correo o por SMS. Para usarlas, ambas personas tendrás que instalar la app. El emisor puede escribir un mensaje con una clave que el receptor conoce.

LO BUENO: Al cerrar la app se borra el mensaje recién leído, por lo que no quedará huella de tu conversación. Si algún intruso la abre, sólo verá iconos en blanco.

LO MALO: No es muy práctica, pues el usuarios tiene que checar su correo o sus mensajes SMS cada vez que la otra persona responda. Sólo manda texto.

Gratis para dispositivos iOS

ELQUE ESTÁ POR LLEGAR:

GRYPHN

Intercepta tus mensajes SMS para cifrarlos e impide que el destinatario los guarde o reenvíe. La aplicación se bloquea con una clave, en caso de que pierdas tu teléfono.

LO BUENO: La app desvía tus mensajes de texto comunes y los cifra automáticamente, incluyendo los que tenías guardados en tu celular.

LO MALO: Hasta el cierre de esta edición, Gryph estaba probando la función para México. Aseguraron que llegará en unos meses.

Gratis para dispositivos Android y próximamente para iOS.

FUENTE: Interfase-REFORMA

FECHA: 4 de Febrero del 2013

Ponen a Office en la nube

*Microsoft lanzó su edición 2013 para tabletas y PCs con Windows 8, y la versión 365 para utilizarse en línea

Cora Bravo

Bajo un nuevo esquema de membresía, Microsoft lanzó su suite de productividad Office 365 Home Premium para acceder, consultar, editar y compartir archivos en línea desde el dispositivo que se esté utilizando al momento, sea un Smartphone, tableta, laptop o computadora, sin importar si es Windows o no.

Cada membresía otorga cinco cuentas para que cinco miembros de la familia puedan tener su propio Office, con sus archivos en la nube y sus aplicaciones. Para ello, necesitarán estar conectados a internet todo el tiempo.

La anualidad incluye Outloos, Excel, Word, PowerPoint, OneNote, Publisher y Access, más 20 GB de espacio en el servicio en la nube SkyDrive y 60 minutos mensuales de llamadas por Skype.

¿Cómo me afecta o beneficia?

Ahora tendrás dos opciones para tener la suite Office de Microsoft pagar mil 500 pesos para instalar Office 2013 en una computadora (a la manera tradicional)u optar por una membresía de mil pesos anuales y contar con Office 365 Home Premium para hasta cinco usuarios.

Si tienes un Smartphone, una tableta, laptop, el 365 te va a permitir tener acceso desde internet a tu Office, con tus documentos exactamente como los dejaste la última vez, como un servicio en línea, explicó Guy Creese, director de investigación de Garthner. Microsoft lo limita para uso familiar, por lo que los cinco usuarios tienen que ser familiares (hijos, padres, esposa, cuñado, concuño y hasta consuegra). Dividio entre los cinco usuarios cada uno pagaría 200 pesos anuales por tener Office en cualquier parte.

La versión tradicional, Office 2013, no tiene cambios significativos si utilizas Windows 7. La actualizació está planeada para explotarlas características Windows 8. Por ejemplo, cada aplicación está integrada a la interfaz de inicio (los cuadros de colores) y ya funciona con pantallas táctiles, para tabletas con Windows 8.

Toma en cuenta que Office 2013 sólo incluye Excel, Word, PowerPoint, OneNote y no es compatible con Mac.

¿Qué opciones tengo?

Google tiene Google Docs donde desde un navegador, creas, consultas y editas documentos, Presentaciones y emplear hojas de cálculo sin costo en los dispositivos que quieras. Lo cierto es que las opciones de edición son más limitadas que las de una suite como Office.

-Una alternativa es SkyDrive (https://skydrive.live.com/) con 7 GB de almacenamiento gratis y en donde podrás usar sin costo Web Apps de Excel, Word, Power Point y OneNote. Las funciones son igual de limitadas que Google Docs.

-Para computadoras Mac también están Pagers, Keynote y Numbers (para documentos, presentaciones y hojas de cálculo) que también trabajan en la nube con icLOUD. Cada uno cuesta 259 pesos, más 129 si deseas tener las apps también en tu iPad e iPhone. En total pagarías mil 164 pesos por una suite similar a Office pero en dispositivos iOS y Mac OS X, intercambiando tus archivos en la nube sin tener que pagar una cuota anual.

¿Qué hago?

Las cajas de Office 2013 y Office 365 Home Premium están disponibles en tiendas departamentales en disco para quienes no cuentan con internet en casa o con una tarjeta con un código impreso, el cual es necesario ingresar en office.com/setup.

Para estudiantes, profesores y personal universitario, existe una versión de Office 365 que cuesta 900 pesos y dura cuatro años de membresía. Puedes adquirir todas las opciones en línea ingresando a office.com.

FUENTE: Interfase-REFORMA

FECHA: 4 d Febrero del 2013

More...

El escultor de origen francés Gael Langevin creó un modelo llamado InMoov para que cualquier interesado pueda imprimir en 3D y armar las piezas de un humaniode. Para los componentes electrónicos y mecánicos también provee detalles. Es open source, funciona con un CPU Arduino y reconoce comandos de voz.

reforma.com/humaniodedemasas

FUENTE: Interfase-REFORMA

FECHA: 4 de Febrero del 2013

En el hotel boutique Serrano Brothers, en España, las paredes no solamente escuchan, las ventanas hablan. Ahí un equipo de diseño de interiores puso en una habitación tecnología multitáctil en las ventanas para interactuar con paisajes y papeles tapiz, También se puede interactuar con las imágenes proyectadas desde su Smartphone.

reforma.com/ventanasinteractivas

FUENTE: Interfase-REFORMA

FECHA: 4 de Febrero del 2013

El Simulador de Cirugías 2013 de Bossa Studios pone a los jugadores en el rol del médico que opera al pobre Bob, un personaje que se cayó en su baño, específicamente de su escusado, y que ahora necesita un transplante de corazón. En el juego para PC, Mac y Linux el jugador usa instrumentos y manipula órganos para que su paciente viva.

reforma.com/operandodigital

FUENTE: Interfase-REFORMA

FECHA: 4 de Febrero del 2013

Replicar cosas tan ordinarias con juguetes, herramientas y enseres del hogar es posible por la impresión 3D debido a que las pequeñas máquinas que las fabrican ya pueden ser compradas por cualquiera, incluso por diseñadores de modas como Iris van Herpen. En su colección The Voltage incluyó vestidos fabricados en impresoras 3D.

reforma.com/moda3d

FUENTE: Interfase-REFORMA

FECHA: 4 de Febrero del 2013